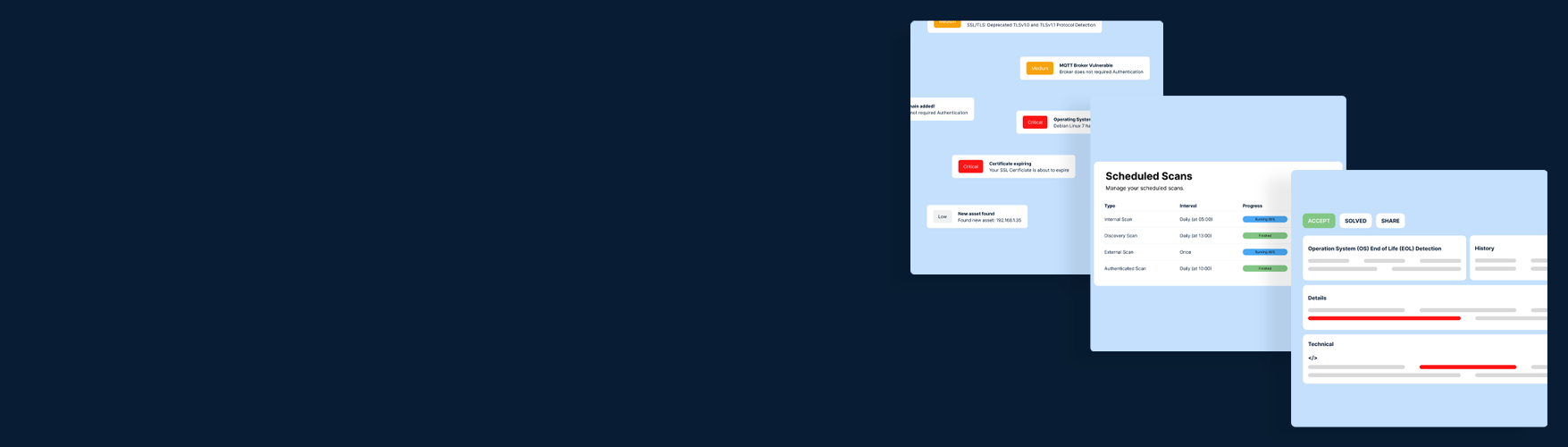

Erhöhen Sie die digitale Sicherheit Ihrer Kunden, indem Sie Schwachstellen im Netzwerk identifizieren, überwachen und effektiv beheben! Mit dem Schwachstellenmanagement gehören Schwachstellen und Shadow-IT der Vergangenheit an. Die Lösung ermöglicht es, Schwachstellen im Netzwerk einfach zu erkennen und gibt anschließend Ratschläge, wie diese behoben werden können.

Seien Sie auf Audits vorbereitet

Mit dem Schwachstellenmanagement wird jede Aktion, die mit Schwachstellen zu tun hat, einfach registriert. Die Lösung zeigt an, wann eine Schwachstelle gefunden und wann sie behoben wurde. Der 'Audit-Trail' hilft auch bei einem nächsten Audit oder sobald ein Vorfall auftritt. Das Schwachstellenmanagement bietet also alle Werkzeuge und Funktionen, um nicht nur die digitale Umgebung besser zu sichern, sondern auch auf zukünftige Audits und Vorfälle vorbereitet zu sein. Dies wird erreicht durch:

- Interne Scans zur Ausführung im internen Netzwerk; von Netzwerkgeräten bis hin zu Workstations und mehr.

- Externe Scans auszuführen, was deutlich macht, was ein Hacker von außen sehen kann. So werden Schwachstellen und wichtige Punkte sichtbar.

- Multi-Umgebungs-Scans: Ob Ihre Kunden in der Cloud arbeiten, ein traditionelles Netzwerk haben oder hybrid sind – alles kann auf Schwachstellen gescannt werden.

- Durchführung von Scans und Verwaltung gemäß den organisatorischen Richtlinien. Das Schwachstellenmanagement hilft Ihrem Kunden, diese Richtlinien einzuhalten (ISO 27001, NEN 7510, BIO und mehr).

- Authentifizierte Scans um Schwachstellen hervorzuheben, die vom Netzwerk aus manchmal nicht sichtbar sind. Diese Geräte können lokal mit dem 'Authentifizierten Scan' gescannt werden, um weitere Schwachstellen zu entdecken.

- Shadow-IT aufdecken. So entdecken Sie mit dem Schwachstellenmanagement alle versteckten Geräte im Netzwerk - einschließlich Informationen wie 'Traceroutes', installierte Software, offene Netzwerkports und Zertifikate.

- Schwachstellen als akzeptiert oder behoben markieren, einschließlich Dokumentation, um auf zukünftige Audits vorbereitet zu sein.

- Exportieren von Daten in einem Dokument, das sowohl für Führungskräfte als auch für Administratoren lesbar ist. Exportieren Sie einen Bericht oder verwenden Sie die API von SecurityHive dafür.